Безопасность криптокошелька: не храните пароли на компьютере

Уже сотни тысяч пользователей пожалели, что хранили все пароли от кошельков на своем компьютере. Мошенники легко могут до них добраться и украсть ваши средства. Как этого избежать — узнаете далее.

Одной из самых главных ошибок любого пользователя мира криптовалют — это несоблюдение правил и мер по защите своих средств. Каждому кажется, что мошенники никогда не доберутся до его денег. Но в один день многие сталкиваются с проблемой, что их обокрали и забрали все средства. Будь то 1000$ или несколько биткоинов. Безопасность криптокошелька — это самая важная тема, которую точно стоит изучить.

Безопасность криптокошелька: фундаментальное правило защиты

Но каким образом тогда сделать так, чтобы все средства в криптовалюте были в безопасности? На самом деле есть несколько способов и правил, как защититься от потенциальных угроз криптовалютных хакеров.

Самое простое, что могут придумать хакеры, чтобы украсть ваши средства с биржевого аккаунта или горячего кошелька (то есть с кошелька, который постоянно подключен к Интернету) — это запустить на ваш компьютер вирус, который даст доступ ко всему, что на нем хранится. Вирус подцепить несложно. Даже если вы крайне аккуратно пользуетесь компьютером, такой риск все же присутствует.

Представьте, что такой вирус попал на ваше устройство, а у вас на рабочем столе лежит папка: “Все пароли”. А там записаны все пароли от всех кошельков, бирж, всевозможные Seed-фразы и другие коды безопасности. Если хакер получит доступ к этой папке, можете попрощаться со своими средствами навсегда. Самое неприятное, что вы даже об этом не узнаете. А просто в один день зайдете к себе в кошелек Метамаск и не обнаружите там средств.

Простой способ защиты

Самый простой и банальный способ защиты своих средств от такого вида атак — это не хранить свои пароли на компьютере. Вообще не хранить пароли на устройствах, которые имеют доступ в интернет.

Чтобы решить проблему вы можете

1. Купить несколько чистых, новых флешек, создать там документ и сохранить все пароли. Спрячьте флешки в разных надежных местах и используйте по необходимости одну из них. Таким образом, ваши средства постоянно будут вдали от сети. Мошенник никогда не сможет украсть ваши пароли. Не используйте старые флешки! На них уже могут быть вирусы.

2. Помимо двух чистых флешек, сделайте распечатку всех паролей на обычном листе А4, также спрячьте его и храните в надежном месте.

Таким образом, у вас будет несколько резервных копий ваших паролей, и вы всегда сможете использовать одну из них. Если вы будете придерживаться этой стратегии, то безопасность криптокошелька выйдет на новый уровень!

- Фишинговые письма. Что это такое, и как мошенники воруют средства?

- Фьючерсы эфира и ETF — инструмент для инвестиций

- Запуск фьючерсов Ethereum — почему это важно для эфира

Где хранить криптовалюту в 2022? Помогаем выбрать криптокошелек

Самый популярный вопрос новых держателей криптовалюты ― хранить ее на криптовалютной бирже или в криптокошельке. Многие покупают криптовалюту на бирже и там же ее и оставляют.

Но в самом вопросе есть неточность. Вообще-то, внутри биржи ― тоже криптокошелек, но с большим нюансом. Дело в том, что он принадлежит не вам, а бирже. Простыми словами, биржа выступает как бы в роли банка, где средства ваши, но хранятся не у вас.

А какая разница? Объясняем! Представьте, что у криптобиржи тысяча клиентов, у каждого из которых есть по биткоину. Это значит, что на кошельке биржи есть тысяча биткоинов. А у клиентов — только их аккаунт. Проверить, какой из тысячи биткоинов принадлежит конкретному пользователю — невозможно. Для пользователя это не проблема, пока он не столкнется с проверкой системами аналитики, которая может определить его как ненадежный актив. И все, это как порванная долларовая банкнота.

Раз кошелек не ваш, то и распорядиться вы им можете не в полной мере. Биржа может обанкротиться, заблокировать ваш аккаунт или просто исчезнуть. Например, платформа Celsius и криптобиржа CoinFLEX остановила вывод криптовалюты для пользователей. Клиенты лишились своих денег. От такого исхода событий не застрахованы даже клиенты крупных бирж с хорошей репутацией — например, одной из крупнейших бирж Binance в момент резких колебаний курсов пришлось приостановить вывод биткоина.

А еще биржи могут вводить плату за отсутствие активности в аккаунте. Иногда в пользовательском соглашении прописана комиссия за обслуживание кошельков, которые не используются более года или нескольких месяцев.

Но есть и хорошие новости? Да! Держать крипту на бирже — самый простой вариант, потому что это требует только регистрации.

Это может быть выгодно, если вы трейдер и постоянно торгуете, ведь тогда вы не теряете деньги на комиссиях при переводе в отдельный кошелек и обратно. А еще, если вы забыли или потеряли пароль, его легко восстановить, если вы, конечно, предусмотрели резервные способы восстановления аккаунта. Есть биржи, которые никак не идентифицируют своих пользователей и потому доказать, что аккаунт принадлежит именно вам, будет невозможно.

Более безопасной альтернативой являются отдельные криптокошельки. Собственно, о них и будем дальше говорить.

Что такое криптокошелек?

Кошельки для хранения криптовалюты меньше всего похожи на настоящие кошельки. На самом деле, ваша криптовалюта будет храниться в блокчейне, а «кошелек» нужен только для хранения паролей (ключей) для доступа к ней.

Некоторые пользователи по старинке записывают эти ключи на бумагу и хранят в таком виде ― выходит, это тоже кошелек, только бумажный. Но есть и более современные способы.

Виды криптокошельков

Мы выделили всего два параметра, которых должно хватить для выбора кошелька.

Кастодиальные и некастодиальные кошельки

Первое, что нужно знать — ваша криптовалюта может быть доступна не только вам. Стало страшно? Сейчас объясним!

Криптокошельки можно разделить на две группы ― кастодиальные и некастодиальные. Приватные ключи в кастодиальных кошельках знаете не вы, а сервис, где вы зарегистрировались и где находится этот кошелек. А вы знаете только пароль от своего аккаунта. Собственно, такой кошелек и встроен в любую криптовалютную биржу.

Примеры: Xapo, BitGo, Gemini, Coinbase Custody.

Пользоваться такими кошельками удобно. Если вы забудете пароль, то его заботливо восстановит служба поддержки. Ценная опция, если учитывать, что около 20% уже добытых биткоинов находятся на кошельках, пароли к которым безвозвратно утеряны.

Но есть и риски. Мы сравнили эти сервисы с банками, а ведь банки могут быть взломаны, могут обанкротиться или заморозить ваши средства или решить, что ваше гражданство им не нравится. А еще сервис может брать комиссии за транзакции и менять размеры этих комиссий.

Если эти условия вам не по душе, изучите некастодиальные кошельки. Их размер комиссий сильно ниже и не превышает той, что установлена в самом блокчейне. Доступ к такому кошельку есть только у вас. Это супер-безопасно.

Но никто не застрахован от утери пароля от такого кошелька. Доступ к некастодиальному кошельку для пользователя происходит с помощью Seed-фразы. Это строго определенная последовательность из 24 (иногда из 18 или 12) английских слов, которые никак по смыслу не связаны между собой. Держать ее в памяти сложно, записывать — опасно, т. к. можно потерять или нечаянно скомпрометировать. А любое электронное хранение подвергает ее риску стать добычей злоумышленников.

Чтобы предусмотреть этот риск, лучше выбирать некастодиальные кошельки, которые используют для защиты не сложные пароли, а другие методы — например, биометрию лица.

Использование платформы для хранения паролей привело к потере биткоинов и судебному иску

Против сервиса для управления паролями LastPass был подан коллективный иск из-за утечки данных платформы в августе прошлого года. Судебное разбирательство начато в окружном суде США в штате Массачусетс 3 января анонимным истцом, известным только как «Джон Доу», и от имени других лиц в аналогичном положении. В иске утверждается, что в результате взлома LastPass были похищены биткоины на сумму около 53 тысяч долларов. При этом клиенты сервиса якобы следовали всем его рекомендациям сразу после новостей о взломе. Рассказываем о происходящем подробнее.

Хранение приватных ключей и других секретных комбинаций, связанных с криптовалютами, должно быть в поле ответственности самого пользователя. То есть в этом вопросе лучше всего полагаться на самого себя, а не доверять данные сторонним площадкам. Иск против LastPass – яркое тому подтверждение.

Вообще важно понимать, что если условная сид-фраза была каким-то образом введена в устройство с интернет-подключением — будь то фотография на iPhone или фиксация комбинации в Заметках — она не может считаться безопасной. Всё же устройства с выходом в онлайн в теории подвергаются взлому и фишингу, что может привести к утрате криптоактивов.

Аппаратный кошелёк Ledger Nano S Plus Genesis Edition

Можно ли решить данную проблему? Да. В идеале для взаимодействия с криптовалютами, токенами и NFT использовать аппаратные кошельки. В случае с уже знакомыми нам устройствами Ledger генерация сид-фразы и извлечение приватных ключей происходит за пределами интернета. А значит хакеры не могут добраться до важной комбинации через интернет.

Где хранить пароль от криптокошелька?

По словам истца, он начал покупать BTC в июле 2022 года и обновил свой мастер-пароль до более чем 12 символов с помощью генератора секретных комбинаций, как это рекомендовано сервисом LastPass. Истец собирался оставить приватный ключ в хранилище LastPass, защищённом новой сгенерированной комбинацией. Однако уже в августе 2022 года стало известно о взломе платформы. Сразу после появления новостей истец удалил свои личные данные из хранилища.

Но несмотря на быструю реакцию, предотвратить утечку данных не удалось. Вот цитата из иска по этому поводу, которую приводит Cointelegraph.

В праздник Дня благодарения 2022 года или около того биткоины истца были украдены с помощью приватных ключей, которые он хранил у ответчика. Взлом LastPass не по его вине привёл к краже его криптовалюты и подверг его постоянному риску.

В иске утверждается, что жертвы подверглись повышенному существенному риску будущего мошенничества и неправомерного использования их частной информации, на проявление, обнаружение и выявление которых могут уйти годы. LastPass обвиняется в халатности, нарушении договора, неосновательном обогащении и нарушении фидуциарных обязанностей. Однако сумма, которую требуют в качестве возмещения ущерба, не уточняется.

�� БОЛЬШЕ ИНТЕРЕСНОГО МОЖНО НАЙТИ У НАС В ЯНДЕКС.ДЗЕНЕ!

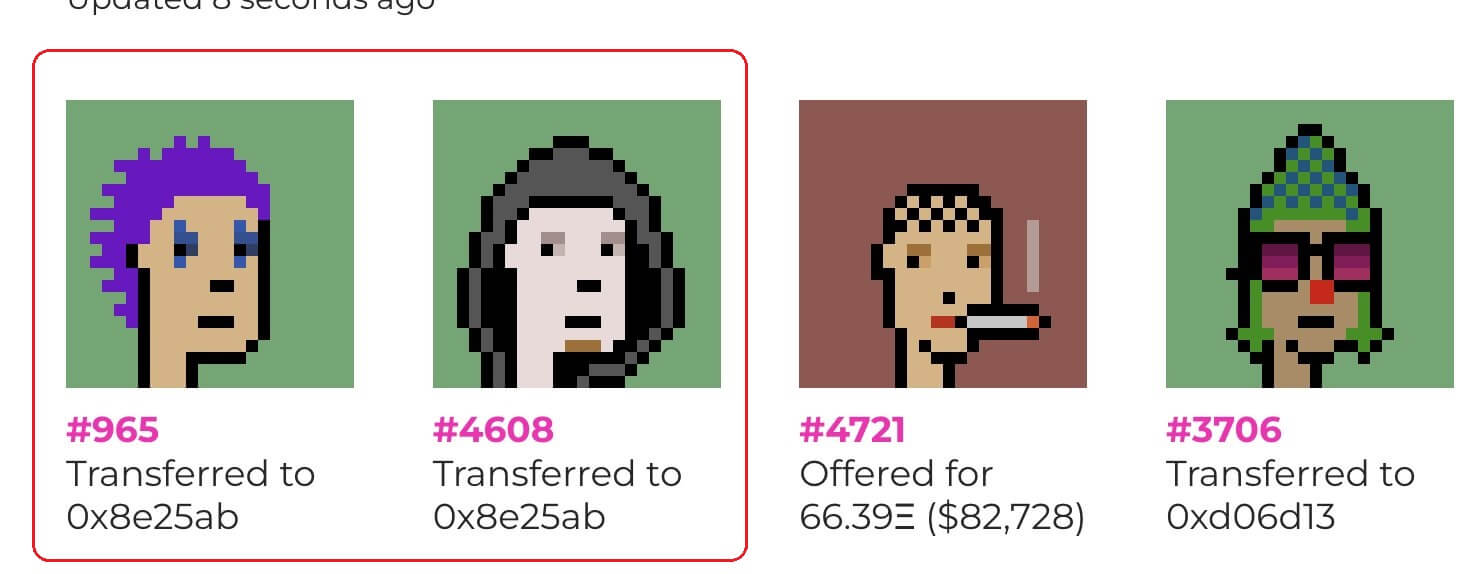

Увы, на этом новости об убытках в мире цифровых активов не заканчиваются. В частности, популярные в криптосфере инвесторы уже рапортуют о первых потерях от хакерских атак. Одним из них стал известный представитель NFT-сообщества под ником CryptoNovo. У себя в Твиттере он опубликовал скриншот исходящих транзакций из его аккаунта OpenSea с двумя токенами серии CryptoPunks. Их общая стоимость превышает 300 тысяч долларов.

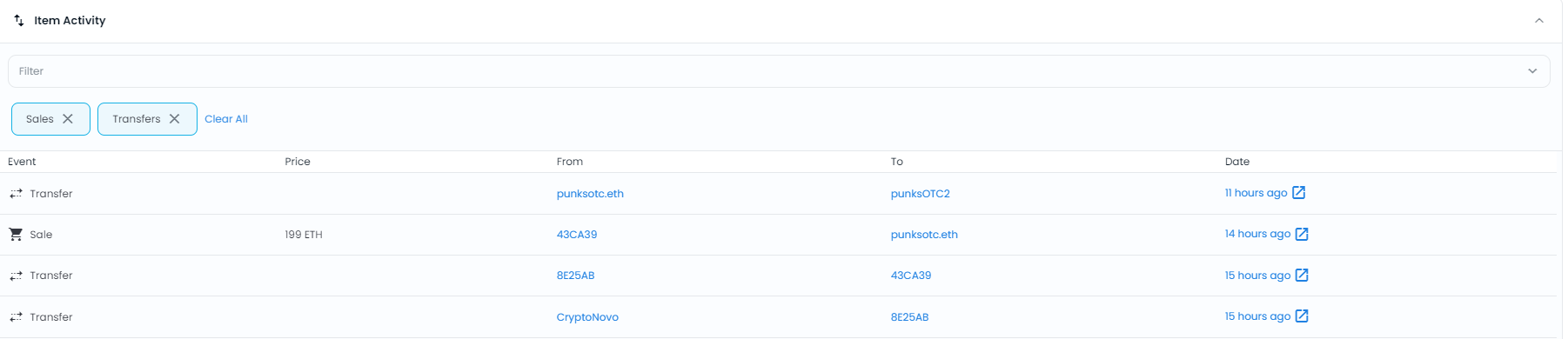

Токены были тут же проданы хакером за 70 и 199 ETH соответственно. Всего он получил почти 340 тысяч долларов в Эфириуме с этих двух сделок.

Транзакции продажи токенов

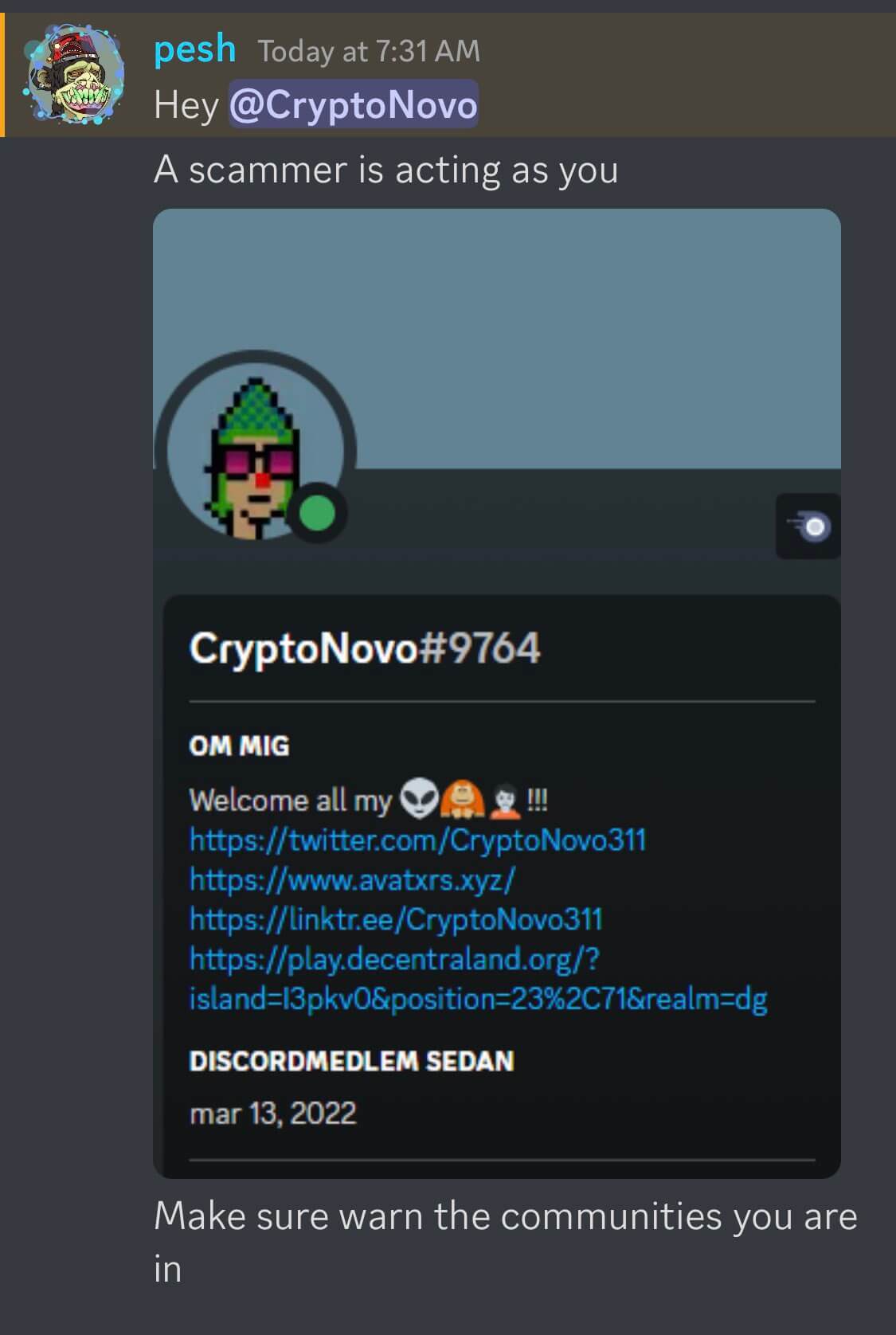

У CryptoNovo также было похищено множество других NFT-токенов, включая экземпляры из коллекций Meebits, CloneX, Mutant Ape Yacht Club и Bored Ape Yacht Club. Хотя пострадавший заявил, что атака была «взломом», пользователь Proper в комментариях к его твиту указал, что более вероятной причиной является фишинг.

Кто-то также выдает себя за CryptoNovo в Discord

CryptoNovo, оказывается, сам сделал несколько подписей для неизвестного смарт-контракта. Именно этот контракт впоследствии использовал функцию «transferFrom» на NFT, чтобы перевести их из кошелька известного представителя сообщества. Это означает, что кто-то мог обманом заставить его авторизовать вредоносное децентрализованное приложение для перемещения его токенов.

Отметим, что выходом из данной ситуации также является использование аппаратных кошельков Ledger. Их особенностью является наличие защищённого экрана, который подключён к чипу безопасности и изолирован от интернета. Соответственно, взломать его дистанционно и заставить отображать поддельные данные транзакции невозможно. Поэтому даже если условный взломанный MetaMask на ПК будет скрывать фейковые детали проводимой транзакции, чтобы пользователь самостоятельно отправил свои монеты мошенникам, экран Ledger отобразит непосредственно тот адрес, на который осуществится перевод.

Вдобавок аппаратные кошельки умеют показывать расшифровку разрешений при взаимодействии со смарт-контрактом, которые даёт пользователь. Таким образом последний будет знать, когда контракт скамеров предложит дать больше разрешений, чем требуется для проведения транзакции. А это, в свою очередь, может спасти от подобного обмана.

Криптовалютный инвестор с аппаратным кошельком

Мы считаем, что данная ситуация должна стать очевидной рекомендацией не связываться с различными платформами для хранения паролей при взаимодействии с криптовалютами. Сид-фразы и приватные ключи не стоит вводить в устройства с онлайн-подключением, поскольку рано или поздно это может закончиться взломом — причём в том числе централизованной платформы-посредника — и кражей цифровых активов. Ну а вернуть что-либо или получить определённую компенсацию здесь может банально не получиться. Хотя точку конкретно в этом деле так или иначе поставит суд.

Ещё больше интересного ищите в нашем крипточате миллионеров. Там обсудим и другие важные новости из мира блокчейна и децентрализации.

Где хранить секретные файлы на случай БП

Всю информацию человека можно разделить по степени важности, примерно так:

- системные бэкапы (важность 1/10);

- текущие рабочие файлы (3);

- личный архив: фотографии, видео (6);

- копии бумажных документов (8);

- секреты : ключи, пароли, кошельки (10/10).

0. Защищённые флешки

Популярный вариант для хранения холодных криптокошельков — флешки с шифрованием типа Digital Bitbox, Trezor, Ledger и KeepKey. Они автоматически шифруют файлы и оснащены красивым дисплеем.

Такие флешки (леджеры, трезоры) обеспечивают дополнительную защиту криптокошелька. Здесь у нас добавляется как минимум один уровень защиты:

- пин-код для доступа к флешке;

- сид-фраза (восстановление доступа к средствам в случае потери кошелька);

- пароль (в дополнение к сид-фразе).

- они дороже;

- их сложнее дублировать для надёжности;

- меньше объём хранимой информации;

- они привлекают внимание злоумышленников.

Преимущества такой красивой флешки — скорее в удобстве и «статусности» в мирное время. Но на самом деле может получиться так, что человек жертвует своей безопасностью ради удобства.

По сути, продавцы таких товаров зарабатывают на страхе людей потерять кошелёк. Бизнес-модель чем-то похожа на продавцов антивирусных программ. Чем больше нагнать страху — тем выше продажи.

С другой стороны, обычная дешёвая флешка ни у кого не вызывает никаких подозрений. Чем она дешевле и грязнее, тем лучше.

Многое из вышесказанного относится к «менеджерам паролей», которые представляют собой удобный GUI для зашифрованного хранилища случайно сгенерированных символов (LastPass, BitWarden, 1Password, KeePass). Да, это удобно. Но генерацию случайных символов и шифрование можно выполнять самостоятельно с помощью специализированных инструментов. Как и в случае с защищёнными флешками, приходится искать компромисс между удобством, безопасностью и сложностью процедур, то есть жертвовать чем-то одним ради другого.

1. Шифрование

В реальности самая лучшая защита — это не какой-то волшебный гаджет, а банальная математика, которую мы проходили в школе. Невозможность разложить на множители произведение больших простых чисел. Уникальность координат пересечения прямой линии и эллиптической кривой. То есть современная криптография и шифрование.

Говорят, что всё лучшее в мире — бесплатно. Любовь, дружба, честность и др. Введение финансовых расчётов зачастую портит искренние отношения. То же правило действует для криптографических инструментов. Надёжные инструменты часто распространяются с открытым исходным кодом, хотя тут тоже бывают исключения. Вот некоторые программы для шифрования файлов и дисков под Linux и Windows:

- GnuPG

- VeraCrypt

- Cascade Encryptor

- WinSesame

- AutoKrypt

- Softwinter

- Invisible Secrets

- ccrypt, утилита командной строки

Затем прячем под видом обычных фотографий/видео, чтобы никто не догадался о наличии секретов. Это стеганография — опциональный шаг для дополнительной защиты.

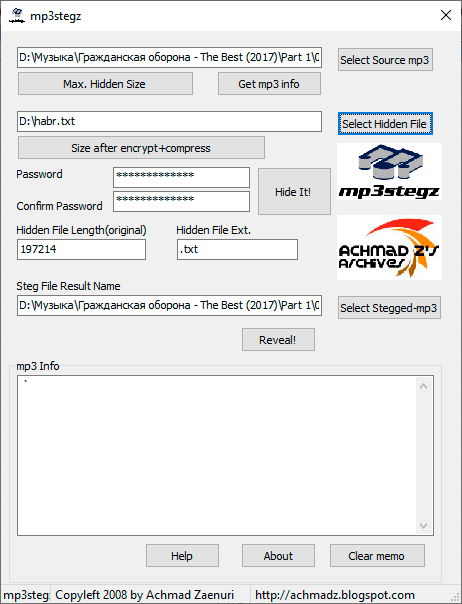

2. Стеганография + обфускация

Стеганография и обфускация — сокрытие зашифрованных файлов в массиве другой информации. Например, в видеофайлах или фотографиях.

В идеальной ситуации никто не сможет доказать факт существования скрытой информации, пока не узнает механизм стеганографии. Это как азбука Морзе в моргании человека на экране ТВ. Невозможно доказать, что там присутствует полезный сигнал, пока мы не узнаем схему кодирования, о которой человек с экрана заранее договорился с сообщником.

Предположим, что байты ваших секретных файлов записываются в разные пиксели видеокадров домашнего видеофильма, маскируясь под окружающие цвета. Например, каждый байт секретного файла можно кодировать путём добавления/вычитания небольших значений R, G, B из соседних пикселей. В первом кадре это может быть один пиксель, во втором кадре — другой и так далее. Можно вносить незначительные искажения в канал яркости, звуковую дорожку и другие медиаданные. В обычном контейнере MKV огромное количество мест, куда легко записать свою информацию совершенно незаметно.

Не зная алгоритма распределения данных в информационном контейнере, злоумышленник не сможет предположить скрытие там дополнительных данных. Более того, даже наличие такой идеи ничем не поможет злоумышленнику, потому что вариантов обфускации бесчисленное множество. Практически невозможно угадать конкретную схему и случайно выбранные коэффициенты. Даже в случае извлечения секретных данных их невозможно будет расшифровать без пароля, так что это двойная защита.

Для оптимальной защиты лучше придумать собственный вариант стеганографии/обфускации — и реализовать его своим уникальным способом. Наверняка у каждого человека есть много идей, в каких файлах лучше спрятать секретные биты, чтобы их никто не нашёл. Это не обязательно могут быть статические файлы. В качестве носителя можно использовать открытый интернет-трафик. Например, добавлять по несколько бит полезной информации в каждом пятом пакете с веб-камеры, примерно как делали авторы продвинутого трояна SolarWinds.

Некоторые инструменты стеганографии:

- Steghide (JPEG, BMP, WAV, AU).

- Exiftool (запись метаданных в заголовки файлов, поддерживается 196 форматов файлов).

- WavSteg (WAV).

- OpenStego (PNG).

- mp3stegz (MP3).

После шифрования и обфускации наступает следующий этап — резервное копирование.

3. Резервное копирование (разные континенты, разные облака)

Если файлы надёжно зашифрованы и защищены паролями, то можно относительно безопасно хранить их даже в публичных облаках типа Google Drive, Яндекс.Облако, Apple iCloud или неограниченное по размеру облачное хранилище Telegram (файлы до 2 ГБ).

Разумеется, с дополнительными мерами безопасности, включая стеганографию. То есть секретная информация хранится под видом видеофайлов или фотографий, растворившись среди бит медиаконтента.

Как мы писали в прошлый раз, при дублировании информации применяются обычные техники резервного копирования, когда каждый элемент резервирования уменьшает вероятность отказа узла в соответствии с формулой:

- где m — число резервных элементов (кратность резервирования);

- q_ — вероятность отказа элемента i;

- Q — вероятность отказа узла из n элементов (вероятность отказа всех элементов).

Несколько стратегий дублирования, некоторые из которых можно сочетать друг с другом:

- Разные облака : на случай если один или несколько облачных хостингов выйдут из строя, обанкротятся, станут недоступны в вашей стране, удалят файлы по какой-то причине (зачастую хостинг имеет полное право удалять файлы пользователя, согласно ToS).

- Разные носители : SSD, флешки, CD, DVD и другие, с периодическим обновлением носителей, например, каждые 5–10 лет.

- Разные локации : схроны и закладки в разных городах, странах и континентах. Кто знает, куда судьба забросит вас или ваших наследников спустя столетия.

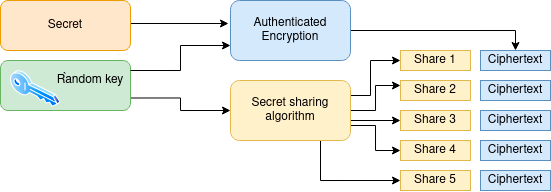

4. Разделение секрета

Последний уровень защиты файлов — схема разделения секрета Шамира. Она предусматривает разделение ключа на определённое количество фрагментов.

При составлении секрета мы можем разбить его на произвольное количество фрагментов (n) и установить минимальное количество фрагментов, которые собирают функциональный ключ (k). Например, n=4, k=3.

Схема разделения секрета удовлетворяет ряду условий, в том числе:

- Потеря нескольких фрагментов не влияет на сохранность информации.

- Злоумышленник не получает никакой информации от обладания одним фрагментом ключа или любым количеством фрагментов, меньше необходимого (k-1).

На практике в блокчейне можно использовать мультиподписи, то есть мультисиг-адреса. Это такие адреса, где для совершения транзакции требуется предъявить несколько ключей. Например, 2 из 3 или 3 из 5.

Поскольку ни один человек не является единоличным владельцем секрета, мультиподпись повышает уровень безопасности, защищая членов коллектива от захвата или смерти одного из них.

Dark Crystal

В качестве одного из практических вариантов разделения секрета можно упомянуть Dark Crystal. Это набор протоколов, библиотек и техник для безопасного управления секретными файлами, такими как ключи, кошельки и приватные подписи.

Dark Crystal создан для внедрения в сторонние программы и поддерживает любые транспортные протоколы. Разработаны справочные имплементации на Java, Javascript и Rust. Справочные имплементации реализованы на основе конвенций из криптографической библиотеки libsodium и библиотеки разделения секрета Шамира от Даана Шпренкля. В каждой имплементации есть список модулей, которые можно свободно использовать.

Корневой групповой ключ для надёжности разделяется на части (семья, друзья, единомышленники)

Один из модулей Dark Crystal — пиринговый мессенджер Briar, который работает в отсутствие интернета (Bluetooth, WiFi) и поддерживает мультиподпись с разделением секрета. Собственно, эти функции для него реализованы благодаря интеграции модулей Dark Crystal.

Организация социального бэкапа, выбор пользователей для хранения фрагментов секретного ключа. На правом скриншоте меню активации дистанционного удаления аккаунта

Протокол Dark Crystal Key Backup прошёл независимую аудиторскую проверку Include Security, см. итоговый отчёт по результатам проверки.

На фото вверху — процедура восстановления аккаунта и генерации нового ключа. Для инициации требуется сбор в одном месте пользователей, получивших от вас фрагменты секрета во время социального бэкапа. Это могут быть члены семьи, друзья или единомышленники, например, четыре из шести человек (фото из отчёта Dark Crystal — Briar Project Case Report).

Разделение ключа между родственниками позволяет сохранить ценные файлы, в том числе после смерти владельца. Кроме реализации воли умершего, у разделения ключей есть другие варианты применения. В научной статье с описанием Dark Crystal указаны следующие:

- Социальный бэкап.

- Дистанционное удаление секретов (в случае если товарищ арестован или похищен). Поддерживается в Briar.

- Коллективное управление (принятие решений, голосования, референдумы).

- Повторная генерация индивидуального ключа в случае потери, через коллективное голосование.

Заключение

Подведём итог. Надёжное хранение секретных файлов допускает несколько уровней защиты:

- Шифрование.

- Стеганография и обфускация (скрытие самого факта существования зашифрованных файлов).

- Дублирование на физических накопителях.

- Дублирование на разных хостингах.

- Разделение ключа.

НЛО прилетело и оставило здесь промокод для читателей нашего блога:

— 15% на все тарифы VDS (кроме тарифа Прогрев) — HABRFIRSTVDS .

- FirstVDS

- FirstDEDIC

- секретные файлы

- шифрование

- криптография

- резервное копирование

- стеганография

- обфускация

- разделение секрета

- схема Шамира

- схема Фельдмана

- схема Бенало

- мультиподпись

- мультисиг

- Dark Crystal

- завещание

- децентрализованные системы

- Briar

- БП

- Блог компании FirstVDS

- Хостинг

- Информационная безопасность

- Криптография

- Накопители