Что такое шифрование данных?

![]()

Шифрование – это преобразование данных (открытого текста) в иную форму (как правило, бессмысленный набор символов) с целью сокрытия их от третьих лиц, не имеющих ключа для расшифровывания. В чем заключается технология шифрования данных? Сама процедура состоит из двух этапов:

- зашифровка данных с помощью специальных программ;

- расшифровка данных с использованием ключа дешифрования.

Для чего нужно шифрование данных?

Процедура шифрования данных необходима для выполнения трех задач:

- Конфиденциальность Ваших данных от сторонних лиц. Информацию сможет «прочесть» только тот человек, у которого есть ключ.

- Целостность информации. Вносить любые изменения может только владелец ключа.

- Идентификация отправителя информации. Человек, отправивший информацию, не сможет отрицать, что зашифрованные данные были отправлены именно им.

Шифрование данных в повседневной жизни

Шифрование в нашей жизни применяется повсеместно. Предлагаем ознакомиться с самыми яркими примерами использования этой технологии. Итак, какие данные шифруются:

- Все сайты, в адресной строке которых стоит https. Именно символ «s» и свидетельствует, что данные зашифрованы. Мало кто знает, что «s» расшифровывается как «Secure Sockets Layer» или «уровень защищенных сокетов», цель которого – добавить в протокол стандарт шифрования. При этом ключ от зашифрованных данных имеется на веб-сервере сайта. Обычно это интернет-магазины, которые вынуждены шифровать передаваемую информацию, чтобы при оплате заказа с банковской карты ее данные не попали к злоумышленникам.

- Все системы сдачи отчетности (криптография, криптозащита – это все оттуда же). Данные шифруются, чтобы при их передаче никто не мог «подправить» отчет, а также чтобы налоговая, Пенсионный фонд и прочие органы могли идентифицировать личность плательщика.

- Все чаты, такие как WhatsApp, Viber, Telegram (да-да, полемика вокруг ключей Telegram – это споры насчет расшифровывания сообщений для их прочтения) шифруют передаваемые сообщения для идентификации личности, сохранения целостности информации и т. д.

- Письма, отправляемые злоумышленниками для шифрования Ваших данных с целью получения денег за расшифровку (тот самый вирус «Петя», который зашифровал почти все данные одной из известных сотовых компаний).

Все вышеперечисленное наглядно демонстрирует, что ежедневно каждый из нас по работе или в повседневной жизни сталкивается с шифрованием данных, и при этом неважно, кто мы — бизнесмены, простые работники, злоумышленники или даже дети.

Некоторые считают, что шифрование данных в руках простых пользователей – это опасно, и приводят в качестве аргумента общение террористов в Facebook или WhatsApp. Но представьте на минуту, что все Ваши сообщения, информация со смартфона, данные банковских карт и отчеты могут стать доступны любому человеку. И каковы были бы последствия?

Шифрование данных — гарантия безопасности конфиденциальной информации Вашей компании

Наша компания активно работает с различными сферами применения шифрования: начиная от работы с криптоключами для сдачи отчетности, заканчивая организацией шифрования информации с целью защиты ее конфиденциальности. В связи с тем, что коммерческая информация ценится в современном мире все больше и больше, мы настоятельно рекомендуем:

- шифровать архивы старых баз данных (например, коммерческая информация за предыдущие годы существования компании);

- иметь возможность зашифровать данные в «онлайн-режиме» (нажав кнопку, отправив команду и т. д.) — в случае проникновения на Вашу территорию посторонних, конфиденциальная информация организации не попадет в руки злоумышленников.

Если у Вас появились дополнительные вопросы, узнать больше о том, что такое шифрование данных, можно у наших консультантов по телефону (посмотреть) или заказав обратный звонок. О том, какие виды шифрования данных существуют, а также о ключах шифрования читайте в наших следующих статьях.

Шифрование: все что нужно знать

Шифрование необходимо для защиты данных от кибератак и любых других случаев получения нежелательного доступа к информации. В статье расскажем, что это такое, какие виды шифрования бывают, а также о вариантах его использования.

Что такое шифрование

Шифрование является средством защиты конфиденциальных данных, хранящихся в компьютерных системах. Сейчас это один из самых популярных и эффективных способов, который повсеместно применяется при обеспечении информационной безопасности. С его помощью можно преобразовать данные в иную форму или код, прочитать которые могут только те пользователи, которые имеют пароль или доступ к ключу дешифрования.

Зашифровка выполняется с помощью специальных алгоритмов, которые постоянно усложняются и совершенствуются, а также ключа. Он генерируется случайным образом и являются уникальными. Получить несанкционированный доступ к информации с помощью подбора (брутфорса) крайне сложно и займёт слишком много времени, чтобы всерьез рассматривать такой вариант.

Получить консультацию об облачных сервисахЗаказать звонок

Какие виды шифрования существуют

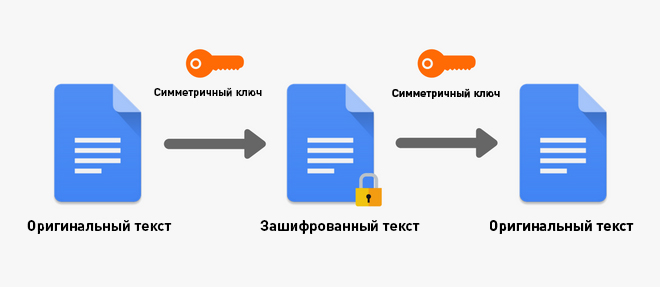

Их существует два типа: симметричное и асимметричное. Они отличаются способом применения ключей.

1. Симметричное. Здесь применяется единый симметричный ключ для шифрования и дешифрования. Он должен устанавливаться на устройстве, где происходит кодирование и на том, где декодирование.

Методы симметричного шифрования:

- DES — низкоуровневый алгоритм, который разбивает обычный текст на блоки по 64 бита и преобразует их в зашифрованный текст с использованием ключей на 48 бит.

- Тройной DES запускает шифрование DES три раза, шифруя, расшифровывая и снова шифруя данные.

- Advanced Encryption Standard (AES) – стандарт правительства США, который часто называют золотым стандартом. В нём применяется шифр с размером блока 128 бит, а длина ключа составляет 128, 192 или 256 бит.

- Twofish считается одним из самых быстрых алгоритмов и является бесплатным.

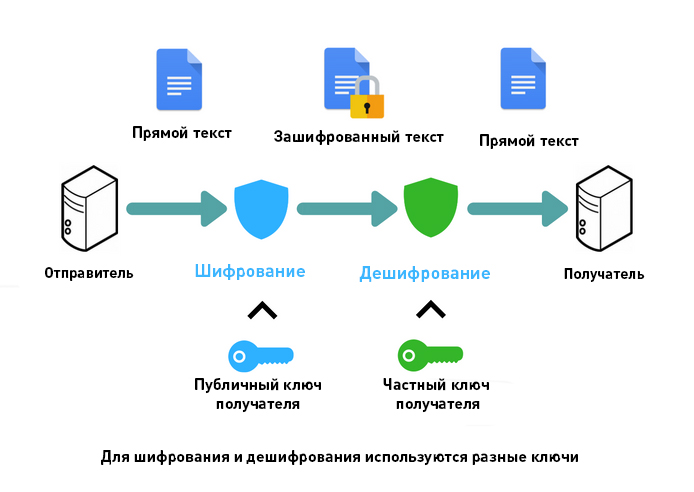

2. Асимметричное (иначе оно называется шифрованием с открытым ключом). В данном случае используется два ключа. Один ключ частный (закрытый), а второй – открытый. Первый, частный, ключ находится на шифрующем устройстве, а второй, открытый, пересылается на устройство, где будет выполняться дешифрование.

В данном случае «открытый» не означает «общедоступный».

Методы ассиметричного шифрования:

- RSA. Алгоритм, где шифрование происходит с помощью открытого ключа, а в расшифровке применяется закрытый ключ.

- PKI Инфраструктура открытых ключей. Это способ управления ключами через выдачу и управление цифровыми сертификатами.

Где используется шифрование

Применение шифрования в качестве средства защиты информации является повсеместным, от смартфонов и фитнес-браслетов до систем «умный дом». Любые данные, которые хранятся или передаются по сети находятся в зашифрованном состоянии.

Оно защищает конфиденциальные данные в процессе финансовых транзакций, сообщения, передаваемы через мессенджеры, криптографические алгоритмы лежат в основе криптовалют. При взаимодействии пользователей с сайтами в интернете криптонадстройка протокола HTTPS шифрует криптографическими протоколами SSL и TLS передаваемую информацию.

В облачных решениях кодирование информации также играет ключевую роль. Шифрование виртуальной машины позволяет обезопасить данные, расположенные на виртуальном жестком диске. С его помощью можно хранить файлы (конфигурацию и содержимое виртуальных дисков, снапшоты) виртуальной машины в зашифрованном виде.

Какой способ выбрать

Для защиты данных можно применять три вида шифрования: аппаратное, программное и программно-аппаратное. Каждый из них шифрует данные через криптографический алгоритм, но есть разница в реализации процесса.

Программное. Это более дешёвый, но менее надёжный способ. Для кодирования оно использует процессор компьютера. Пароль задаётся пользователем. Подходит для защиты домашних ПК, а также не слишком критичных корпоративных данных.

Аппаратное использует для работы собственный процессор и является более надёжным. Пароль создаётся генератором случайных чисел. Подходит для защиты критически важной информации: денежных транзакций, разработок компании и т.п.)

Шифрование информации: как защитить свои данные

Шифрование информации сегодня – как воздух. Вроде его не ощущаешь, но убери, и сразу станет плохо. Это такой же неотъемлемый процесс цифрового контента. Общаетесь вы в мессенджере, публикуете статьи, фото на сайте или отправляете электронное письмо контрагенту – в каждом случае будет задействован тот или иной алгоритм шифрования.

Без шифрования любой ваш контент может стать достоянием общественности, а это не всегда хорошо. Корпоративная, личная информация, пароли, данные платежных средств – всё это может быть взломано и попасть в руки злоумышленников. О том, что собой представляет шифрование информации, какие алгоритмы для этого используются, вы узнаете из нашего материала.

История шифрования информации

Шифрование информации стало развиваться практически одновременно с появлением письменности. Представители древнейших цивилизаций в Месопотамии и Египте уже использовали различные виды кодирования записей. В древнеиндийских манускриптах говорится о разных способах засекречивания текстов.

Изменение записей в целях безопасности применяли правители и ремесленники, которые хотели сохранить в тайне свои профессиональные секреты. Считается, что первые методы криптографии применяли еще древние египтяне, которые более 4-х тысяч лет назад стали использовать в своей письменности особые иероглифы.

Появившийся еще в доисторические времена «шифр замены» остается актуальным и в наше время. Еще один вариант кодирования записей был придуман несколько позже в Римской империи. Это был «шифр сдвига», который применял Юлий Цезарь.

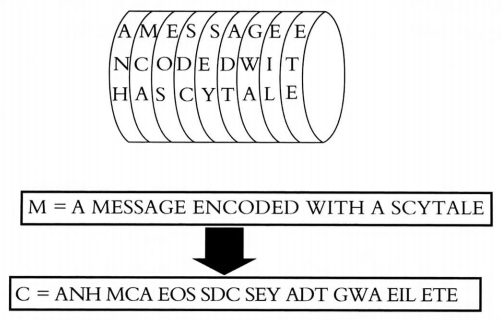

Есть примеры в истории, когда для защиты информации и шифрования использовались специальные приспособления. К таким инструментам можно отнести скиталу — первый вариант шифратора. Его придумали в Спарте. Для кодирования использовалась ровная палка, обмотанная по длине пергаментной лентой. Сообщение писали по длине скиталы, а затем снимали с нее пергамент.

Теперь, чтобы прочесть зашифрованный текст, нужно было иметь палку такого же диаметра (диаметр скиталы выступал своеобразным ключом к шифру). Секрет этого шифра раскрыл Аристотель. Для дешифрации текста греческий философ стал наматывать пергаментную ленту на палку в форме конуса. Этот процесс выполнялся до тех пор, пока не появлялись читаемые слова и фразы.

Еще один древний инструмент для кодирования назывался диск Энея. В нем по количеству букв алфавита проделывались специальные отверстия, через которые протягивалась нить в последовательности, соответствовавшей расстановке символов в сообщении. Тот, кто получал зашифрованное на диске Энея послание, должен был, вытягивая нитку, записывать порядок букв.

Таким образом, можно было прочесть секретный текст. Этот способ шифрования информации был очень уязвимым, так как прочесть сообщение мог любой, кто вытягивает нитку.

Веские причины шифрования информации

Многие люди не интересуются вопросами шифрования информации, считая, что им нечего скрывать. Это мнение не соответствует реальной ситуации. Есть определенная личная информация, которую бы не хотелось открывать другим. Не стоит надеяться, что никто не будет утруждать себя изучением данных вашего смартфона или компьютера.

Узнай, какие ИТ — профессии

входят в ТОП-30 с доходом

от 210 000 ₽/мес

Павел Симонов

Исполнительный директор Geekbrains

Команда GeekBrains совместно с международными специалистами по развитию карьеры подготовили материалы, которые помогут вам начать путь к профессии мечты.

Подборка содержит только самые востребованные и высокооплачиваемые специальности и направления в IT-сфере. 86% наших учеников с помощью данных материалов определились с карьерной целью на ближайшее будущее!

Скачивайте и используйте уже сегодня:

Павел Симонов

Исполнительный директор Geekbrains

Топ-30 самых востребованных и высокооплачиваемых профессий 2023

Поможет разобраться в актуальной ситуации на рынке труда

Подборка 50+ бесплатных нейросетей для упрощения работы и увеличения заработка

Только проверенные нейросети с доступом из России и свободным использованием

ТОП-100 площадок для поиска работы от GeekBrains

Список проверенных ресурсов реальных вакансий с доходом от 210 000 ₽

Получить подборку бесплатно

Уже скачали 24015

Если оставить эти устройства без присмотра, то даже близкие люди из любопытства могут просмотреть вашу личную информацию. Это само по себе неприятно, но они еще и могут неправильно трактовать некоторые сведения.

У каждого есть сообщения, фото или документы, которые совсем не обязательно показывать супруге, мужу, теще, детям. При этом информация может не содержать чего-либо предосудительного, но будет намного спокойнее, если она будет скрыта. Стоит ли давать доступ к данным кредитной карты своим детям? Вы готовы предоставить жене пароли от соцсетей или электронной почты? Разумно ли показывать все семейные фото знакомым, которые зашли на 15 минут?

Вследствие беспечной «открытости» в смартфоне или на компьютере могут быть установлены вредоносные программы. Все чаще появляются новости о том, что злоумышленники украли файлы, изображения, пароли и другую важную информацию с компьютера. Есть примеры, когда даже известные люди становились жертвами вымогателей, после того, так была похищена из сети их личная информация.

А какие неприятности может принести кража смартфона? Сейчас такое преступление совершается не только для того, чтобы продать похищенный телефон. Злоумышленникам часто более интересна информация, хранящаяся в памяти гаджета: данные кредитных карт, фото документов, пароли и т.д.

Что такое шифрование информации

Компьютер хранит данные совсем не в том виде, какими их воспринимаем мы. Нарисованную от руки картинку или текст без специальной обработки не сможет распознать компьютерная программа. Этот процесс имеет свое специальное название: кодирование. При нажатии на кнопку клавиатуры пользователь передает компьютеру не конкретный символ, а его код.

Дарим скидку от 60%

на курсы от GeekBrains до 19 ноября

Уже через 9 месяцев сможете устроиться на работу с доходом от 150 000 рублей

Кодированием называют процедуру преобразования данных в форматы, которые сможет обрабатывать компьютер.

Шифрование информации – процесс, подразумевающий такое ее изменение, после которого чтение данных может быть доступно лишь избранным пользователям.

Задачи шифрования состоят в обеспечении:

- конфиденциальности данных ;

- целостности информации (защита от несанкционированного изменения);

- возможности идентификации отправителя (нельзя отправить информацию, которая не имеет отправителя).

Шифрование

Шифрование — метод защиты данных путем их преобразования таким образом, чтобы сообщение могли прочитать только авторизованные пользователи. Для обратного преобразования (дешифрования) и доступа к передаваемым сообщениям такие пользователи используют специальный ключ. Шифрование данных применяется для обеспечения конфиденциальной передачи информации в военном деле, банковских транзакциях, тайной коммерческой и дипломатической переписке, в работе некоторых интернет-сервисов, мессенджеров и т.д.

Освойте профессию «Белый хакер»

«Белый» хакер

Научитесь защищать информационные системы: проводить атаки, анализировать программы и искать в них уязвимости. Станьте востребованным специалистом и работайте из любой точки мира.

Профессия / 13 месяцев

«Белый» хакер

Взламывайте ПО безнаказанно и за оплату

История шифрования

Надежно зашифровать информацию люди пытались в древнейших цивилизациях Ближнего востока (Древнем Египте, Месопотамии, Персии), государствах античной эпохи, в Китае и т.д. Древнейшим из найденных шифров является древнеегипетский папирус, в котором перечислялись монументы эпохи фараона Аменемхета II. В нем автор видоизменил некоторые иероглифы — правда, доподлинно неизвестно, для сокрытия ли информации или с целью просто произвести впечатление на читателя.

Другой пример древнего шифра — семитский атбаш. Написанные с его помощью криптограммы (шифрованные тексты) встречаются в древнееврейском Танахе (Библии). Это классический моноалфавитный шифр, в котором шифрование осуществляется путем подмены в словах букв еврейского алфавита по формуле n — i +1, где i — номер заменяемой буквы, а n — число букв в алфавите. По такому же принципу работал и «шифр Цезаря», используемый в Древнем Риме.

В Древней Греции и Спарте было изобретено одно из первых известных криптографических устройств — скитала. На граненый цилиндр определенного диаметра спиралью наматывалась полоска пергамента. На ней по одной из грани буквами наносилась зашифрованная информация, затем пергаментная лента разматывалась, и оставшиеся пробелы заполнялись случайными буквами. Прочесть шифр можно было только намотав пергамент с лентой на такой же по диаметру цилиндр.

Больших успехов шифрование достигло в Средние Века в арабских странах, где большое развитие получили такие важные науки, как лингвистика и математика. Там впервые были использованы полиалфавитные шифры, в которых буквы одного алфавита подменялись буквами другого. Кроме того, именно там зародился и криптоанализ — методики дешифровки без ключа.

Новый толчок к развитию криптография получила в Европе Нового времени, в которой наработки арабских ученых соединились с европейскими традициями шифрования текстов, новейшими достижениями западной науки и технологий. Криптография из разрозненных практик начала оформляться в полноценную дисциплину. Расширилась и сфера ее применения — если раньше шифрованием пользовались в основном военные, то теперь ее все чаще стали применять в гражданской сфере, прежде всего в торговле и в банковском деле для защиты коммерческой информации.

Станьте специалистом

по кибербезопасности – научитесь отражать кибератаки и поддерживать безопасность любых IT-систем

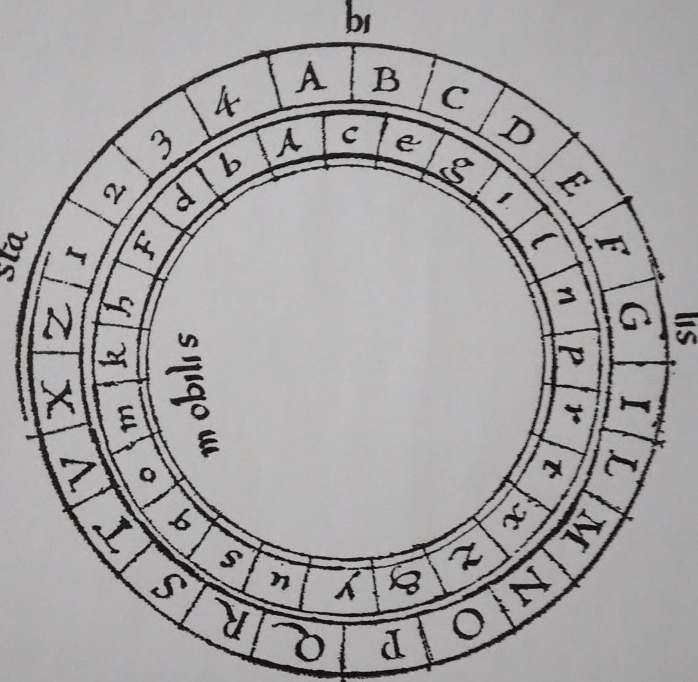

В 1466 году итальянский ученый-математик Леон Альберти изобрел шифровальное устройство в виде диска с двумя вращающимися частями — внешней и внутренней. На обеих были написаны буквы и цифры, но в разном порядке. Шифрование сообщений заключалось в том, что каждый символ шифруемого текста сначала нужно было найти на внешней части и заменить ее на знак внутренней. Затем внутренняя часть смещалась, и на ней подыскивалась замена уже для следующего символа шифруемого текста. Таким образом, это был один из первых сложных криптографических механизмов на основе полиалфавитного шифра. Также он написал один из первых фундаментальных трудов по криптографии — «Трактат о шифрах».

В эпоху промышленной революции появились первые шифровальные машины. В 1790 году Томас Джефферсон, в будущем американский президент, изобрел устройство, названное «цилиндром Джефферсона», которое позволяло автоматически шифровать текст. С изобретением в 19 веке телеграфа появились первые электромеханические шифровальные машины, а в военном деле стали использоваться шифры на основе биграмм (пар символов). Особый толчок военной криптографии дали Первая и Вторая мировые войны, во время которых всеми сторонами активно применялись мобильные шифровальные устройства. Самое известное из них, немецкая «Энигма», долго считалась абсолютно устойчивой ко взлому. Но в Великобритании в секретном Блетчли-парке команда дешифровщиков, в которой был известный математик и теоретик компьютерных систем Алан Тьюринг, изобрела специализированный компьютер «Бомба». Он позволил расшифровывать передачи немецкого военно-морского командования. Так началась новая компьютерная эпоха в истории криптографии.

Что такое шифрование

Во многих статьях понятия шифрование и кодирование используются как синонимы, однако это не так. Кодирование — это преобразование информации с помощью какой-либо системы знаков из формы, удобной для непосредственного использования, в форму, приспособленную для передачи, обработки и хранения. В самом общем смысле кодированием является запись данных с помощью обычного алфавита или чисел. В более узком смысле — например, преобразование текстового сообщения в телеграфное с помощью азбуки Морзе или компьютерной программы в машинный код (набор нулей и единиц).

Шифрование — это частный случай кодирования, цель которого заключается именно в сокрытии информации от посторонних лиц. Этот процесс состоит в том, что к исходным открытым данным применяются два алгоритма (процесса преобразования информации):

- шифрующий — он преобразует исходный открытый текст (набор данных) в секретный код;

- расшифровывающий — этот алгоритм, напротив, используется для обратного преобразования секретного кода в открытый набор данных.

Набор параметров алгоритма, с помощью которых он приводится в действие, называется ключом. В некоторых системах шифрования его роль может выполнять предмет или специальное устройство — например, в греческой скитале это цилиндр определенного диаметра и длины. Именно ключ является инструментом шифровки/дешифровки сообщения. В современной криптографии для повышения устойчивости системы шифрования ко взлому используется принцип, сформулированный голландским военным криптографом 19-го века Огюстом Керкгоффсом и заключающимся в следующих тезисах:

- сам алгоритм шифрования должен быть открытым — это исключает взлом системы несанкционированным лицом путем простого изучения;

- секретным должен быть именно ключ — то есть определенный набор параметров алгоритма.

Например, алгоритм шифрования, используемый в немецкой электромеханической шифровальной машине «Энигма», был в целом понятен криптографам союзников по антигитлеровской коалиции. Если упрощать, он заключался в замене букв исходного текста другими путем последовательных перемещений роторного механизма. Однако, сам ключ шифрования союзникам был неизвестен. Взломать «Энигму» смогли только за счет совокупности косвенных факторов:

- небрежности и ошибок, допущенных немцами при шифровании сообщений;

- попавших в руки образцов машины с сопроводительной документацией и изучения точной работы роторных механизмов;

- попавших в руки союзников зашифрованных сообщений, содержащих известную информацию (например, метеосводки) и т.д.

Решающую роль во взломе «Энигмы» сыграло изобретение дешифрующих устройств. Сначала это были польские «криптоаналитические бомбы», позволявшие дешифровывать ранние, менее защищенные коммерческие версии немецкой машины. Затем, уже в годы Второй Мировой войны, на их основе британскими криптоаналитиками из Блетчли-парка была изобретена машина «Бомба», которая вычисляла каждодневное положение роторных механизмов военных версий «Энигмы», которые и были основной частью ключа.

Однако, и простое кодирование информации может в некоторых ситуациях быть шифрованием. Например, для человека, не владеющего письмом, любой текст будет непонятным шифром, пока он не изучит ключ (алфавит). В частности, понять древнеегипетскую иероглифическую письменность французскому востоковеду Жану-Франсуа Шампольону помог Розеттский камень, на котором один и тот же текст был записан иероглифами, упрощенным (демотическим) египетским письмом и хорошо известным европейцам греческим языком. Сопоставляя эти надписи и используя лингвистический анализ, он смог сначала прочесть написанные иероглифами имена египетских фараонов, и, отталкиваясь от этого, дешифровать другие иероглифы.

Способы шифрования

В основе современной криптографии лежат те же принципы, что и раньше, но способы засекречивания информации стали более надежными и совершенными за счет широкого использования математических методов и компьютерных технологий. Сегодня используются два основных вида шифрования.

- Симметричное. В нем для шифровки и дешифровки сообщения используется один и тот же ключ. Чтобы симметричное шифрование обеспечивало нужную безопасность данных, этот ключ должен быть секретным, но известным как отправителю, так и получателю сообщения. Очевидно, такая система не будет полностью безопасной — постороннее лицо, узнав ключ, может как прочесть конфиденциальную информацию, так послать ложное сообщение. Однако, симметричный алгоритм шифрования позволяет ускорить процесс шифровки/дешифровки, поэтому активно применяется при передаче больших объемов информации.

- Асимметричное. В таком шифровании для шифровки и дешифровки сообщения используются два разных ключа, математически связанные друг с другом. При этом первый ключ может быть открытым, но второй обязательно делается секретным. Таким образом постороннее лицо, даже зная первый ключ, не сможет дешифровать сообщение (но способно отправить ложное). В то же время шифрование асимметричным алгоритмом более сложное и долгое, поэтому чаще применяется для защищенной передачи небольших объемов информации.

Также на практике широко используется комбинированный тип шифрования. Например, для передачи самих данных применяется более быстрое симметричное, а для передачи нужного для их расшифровки ключа (который тоже является информацией) — асимметричное.

В современных компьютерных системах передачи данных (мессенджерах, электронной почте и т.д.) ключи представляют собой определенный набор символов, который генерируется генератором случайных символов или математическими алгоритмами. Это позволяет быстро создавать разные ключи для каждого сеанса связи или даже отдельных сообщений, что значительно повышает безопасность передаваемых данных.

Что такое дешифрование

Дешифрование — процесс, обратный шифрованию, то есть преобразование засекреченных данных в открытые для чтения (хранения, использования). Самым простым методом дешифровки зашифрованного сообщения является использование ключа. Однако, это не единственный способ. Существуют методы, позволяющие дешифровать сообщение без ключа — их изучением и разработкой занимается такая дисциплина, как криптоанализ.

Самый простой дешифровки без знания ключа — это его подбор, то есть проверка всех возможных вариантов до нахождения верного. По сути, таким способом можно взломать любую криптосистему за исключением абсолютно криптостойких. На практике эффективность дешифровки методом простого подбора связана с возможностью определения правильности расшифрованного сообщения, что обуславливает следующие проблемы:

- при ручном подборе криптоаналитик сравнительно легко может определить правильность дешифровки, но быстро подобрать нужный ключ в таком случае получится только для несложных криптографических систем;

- при автоматическом подборе с помощью компьютерной программы получается быстро перебирать большое количество возможных вариантов ключа, но есть сложности с определением программой правильности дешифрованного сообщения.

Другой часто используемый метод дешифрования — анализ перехваченных сообщений. Имея зашифрованную информацию и хотя бы приблизительное представление о ее содержании, можно установить алгоритм шифрования и подобрать ключ. А потом использовать их для дешифровки других сообщений. Особенность данного метода в том, что для перехвата данных используется менее сложное, дорогое и громоздкое оборудование, чем для перебора вариантов ключа. Например, пересланное по зашифрованному каналу электронное письмо можно считать с ЭЛТ-монитора с помощью простой телевизионной антенны, улавливающей электромагнитные сигналы, испускаемые электронно-лучевой трубкой (перехват Ван Эйка). Для чтения зашифрованного интернет-трафика существуют специальные программы-снафферы (в том числе бесплатные).

Помочь расшифровать сообщение может анализ самой криптографической системы — в частности, устройства или программы, с помощью которых составляется шифр. В сочетании с перехватом сообщения, методом обратной разработки это позволяет если не найти ключ, то хотя бы понять алгоритм шифрования.

Из нетехнических способов дешифровки сообщений широко используются различные методы социальной инженерии. В контексте информационной безопасности под ними подразумеваются различные методы психологического воздействия и манипулирования людьми с целью выведать у них те или иные сведения о содержании зашифрованных сообщений, принципах работы криптографических устройств, ключей, алгоритмов шифрования и т.д. Типичный пример социальной инженерии — фишинговая рассылка в виде официального письма со ссылкой, ведущей на поддельный сайт, имитирующий веб-страницу какой-либо организации. Попадая на этот сайт, неопытный пользователь вводит свои данные (логин и пароль, номер банковской карты и т.д.), который дает доступ к персональной информации, деньгам на банковском счете и т.д.

Сегодня шифрование (криптография) — основа информационной безопасности в самых различных отраслях. Она применяется обычными людьми в повседневной и рабочей переписке, денежных переводах, при хранении данных на домашних компьютерах и т.д. Особое значение секретность данных имеет в государственном управлении, дипломатической работе, банковском деле, военной сфере, коммерческой деятельности и т.д. Для ее обеспечения сегодня применяются сложнейшие криптографические алгоритмы и средства шифрования, многофакторные способы аутентификации пользователей, защищенное от взлома оборудование и другие меры, снижающие до минимума возможность несанкционированного доступа.